| دانلود رایگان مقاله انگلیسی + خرید ترجمه فارسی

|

|

| عنوان فارسی مقاله: |

تحلیل درهم ریختگی آدرس شبکه به عنوان دفاع هدف متحرک |

| عنوان انگلیسی مقاله: |

Analysis of Network Address Shuffling as a Moving Target Defense |

|

|

| مشخصات مقاله انگلیسی (PDF) | |

| سال انتشار | 2014 |

| تعداد صفحات مقاله انگلیسی | 6 صفحه با فرمت pdf |

| رشته های مرتبط با این مقاله | مهندسی فناوری اطلاعات |

| گرایش های مرتبط با این مقاله | شبکه های کامپیوتری |

| مجله | سمپوزیوم امنیت سیستم های ارتباطات و اطلاعات |

| دانشگاه | گروه علوم کامپیوتر، دانشگاه هاروارد، کمبریج |

| شناسه شاپا یا ISSN | ISSN 1550-3607 |

| رفرنس | دارد |

| لینک مقاله در سایت مرجع | لینک این مقاله در سایت IEEE |

| نشریه | IEEE |

| مشخصات و وضعیت ترجمه فارسی این مقاله (Word) | |

| تعداد صفحات ترجمه تایپ شده با فرمت ورد با قابلیت ویرایش و فونت 14 B Nazanin | 16 صفحه |

| ترجمه عناوین تصاویر | ترجمه شده است |

| ترجمه متون داخل تصاویر | ترجمه نشده است |

| درج تصاویر در فایل ترجمه | درج شده است |

| درج فرمولها و محاسبات در فایل ترجمه به صورت عکس | درج شده است |

- فهرست مطالب:

چکیده

1. مقدمه

2. حملات شبکه و تکنیک های درهم ریختگی

A. دفاع از شناسایی (دفاع شناسایی) و تکنیک های درهم ریختگی

3. مدلهایی برای دفاع از درهم ریختگی شبکه

A. مدلهای مبتنی بر کوزه

B. مدلسازی آدرس های ایستا

C. مدلسازی درهم ریختگی کامل آدرس

4. تحلیل دفاع از درهم ریختگی

A. فضای آدرس شبکه (یک کامپیوتر آسیب پذیر)

B. درصد فضای آدرس جستجو شده

C. تعداد کامپیوترهای آسیب پذیر

D. تعداد مورد انتظار جستجوها

E. فرکانس درهم ریختگی آدرس

5. نتایج

- بخشی از ترجمه:

5. نتایج

دفاعیات هدف متحرک (MT) به دنبال بلااستفاده نمودن این اطلاعات با تغییر دائم سیستم هدف می باشد. درحالیکه مطالعات مختلفی در زمینه دفاعیات MT انجام شده است، اما طبیعت بسیاری از نتایج تجربی می باشد. این مقاله به معرفی مجموعه مدلهای مبتنی بر کوزه برای اندازه گیری نظری عملکرد درهم ریختگی شبکه می پردازد، روش MT که روابط بین آدرس های شبکه و سیستم ها در شبکه را به صورت دوره ای مجدداً نگاشت می نماید.

عملکرد آدرس های ایستا (عدم درهم ریختگی) و درهم ریختگی کامل (در هم ریختگی بعد از هر اتصال) به متغیرهای مختلفی من جمله اندازه شبکه، تعداد کامپیوترهای آسیب پذیر، و مقدار آدرس جستجو شده توسط مهاجم بستگی دارد. با توجه به این متغیرها، معادلات توسعه یافته می توانند به عنوان ابزارهای ارزشمندی برای تعیین زمان مفید بودن درهم ریختگی آدرس از لحاظ امنیتی عمل نمایند. برای سناریوی حمله مطرح شده در این مقاله ( مهاجم به دنبال تماس با حداقل یک کامپیوتر آسیب پذیر است)، تحلیل نشان می دهد درهم ریختگی از شبکه هایی با سیستم های آسیب پذیر بسیار کم، به نوعی حفاظت می نماید؛ در غیر این صورت درهم ریختگی منفعت محدودی عرضه می نماید. به علاوه، هزینه درهم ریختگی ( تاثیر بر اتصالات مشروع و قانونی) برای استفاده واقع گرایانه، بسیار بالا در نظر گرفته می شود.

- بخشی از مقاله انگلیسی:

V. CONCLUSIONS

Moving Target (MT) defenses seek to render this information useless by constantly changing the targeted system. While there have been several studies into MT defenses, many results are empirical in nature. This paper introduces a set of urn-based models for theoretically measuring the performance of network shuffling, a MT method that periodically remaps the relations between network addresses and systems within a network. The performance of static addresses (no shuffling) and perfect shuffling (shuffle after every connection) is dependent on several variables including the network size, number of vulnerable computers, and the amount of the address probed by the attacker. Given these variables, the developed equations can serve as valuable tools to determine if and when address shuffling provides a security benefit. For the attack scenario considered in this paper (attacker seeks to contact at least one vulnerable computer), analysis indicates shuffling provides some protection for networks that have very few vulnerable systems; otherwise shuffling provides limited benefit. In addition the expense of shuffling (impact on legitimate connections) might be considered too high for realistic use.

|

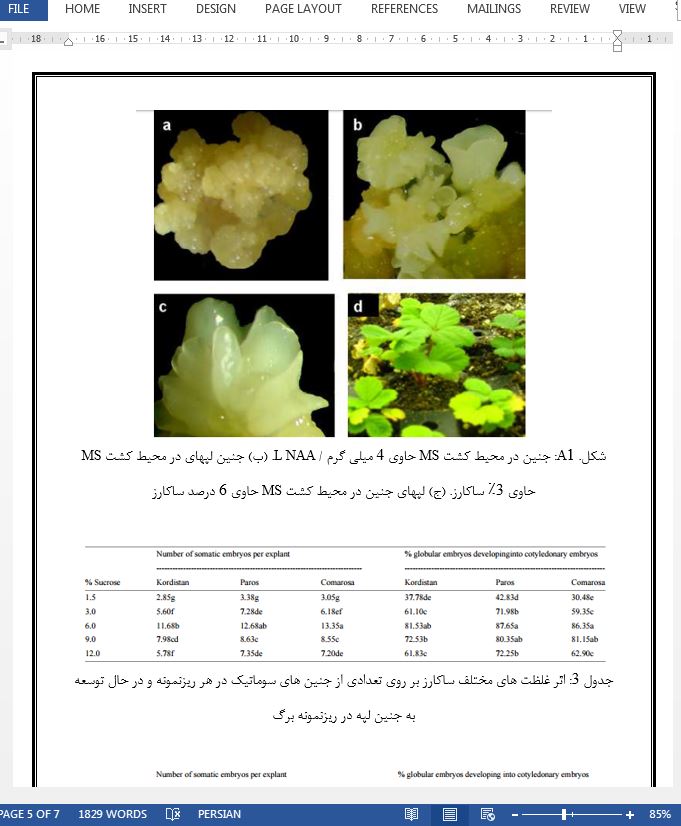

تصویری از مقاله ترجمه و تایپ شده در نرم افزار ورد |

|

|

| دانلود رایگان مقاله انگلیسی + خرید ترجمه فارسی

|

|

| عنوان فارسی مقاله: |

تحلیل درهم ریختگی آدرس شبکه به عنوان دفاع هدف متحرک |

| عنوان انگلیسی مقاله: |

Analysis of Network Address Shuffling as a Moving Target Defense |

|

|