این مقاله انگلیسی ISI در نشریه Citeseerx در 27 صفحه در سال 2010 منتشر شده و ترجمه آن 32 صفحه میباشد. کیفیت ترجمه این مقاله ویژه – طلایی ⭐️⭐️⭐️ بوده و به صورت کامل ترجمه شده است.

| دانلود رایگان مقاله انگلیسی + خرید ترجمه فارسی | |

| عنوان فارسی مقاله: |

تکنیک های علامت گذاری برای پایگاه های داده رابطه ای : طبقه بندی و مقایسه |

| عنوان انگلیسی مقاله: |

Watermarking Techniques for Relational Databases: Survey, Classification and Comparison |

|

|

|

| مشخصات مقاله انگلیسی | |

| فرمت مقاله انگلیسی | pdf و ورد تایپ شده با قابلیت ویرایش |

| سال انتشار | 2010 |

| تعداد صفحات مقاله انگلیسی | 27 صفحه با فرمت pdf |

| نوع مقاله | ISI |

| نوع ارائه مقاله | ژورنال |

| رشته های مرتبط با این مقاله | مهندسی کامپیوتر |

| گرایش های مرتبط با این مقاله | مهندسی نرم افزار ، رایانش ابری |

| چاپ شده در مجله (ژورنال) | مجله علوم رایانه جهانی – Journal of Universal Computer Science |

| کلمات کلیدی | واترمارکینگ دیجیتال، انگشت نگاری، پایگاه های داده رابطه ای |

| کلمات کلیدی انگلیسی | Digital Watermarking – Fingerprinting – Relational Databases |

| ارائه شده از دانشگاه | دانشگاه Ca ‘Foscari ونیز ، ایتالیا |

| نویسندگان | Raju Halder – Shantanu Pal – Agostino Cortesi |

| شناسه دیجیتال – doi | https://doi.org/10.3217/jucs-016-21-3164 |

| بیس | نیست ☓ |

| مدل مفهومی | ندارد ☓ |

| پرسشنامه | ندارد ☓ |

| متغیر | ندارد ☓ |

| رفرنس | دارای رفرنس در داخل متن و انتهای مقاله ✓ |

| کد محصول | 11324 |

| لینک مقاله در سایت مرجع | لینک این مقاله در سایت Citeseerx |

| نشریه | Citeseerx |

| مشخصات و وضعیت ترجمه فارسی این مقاله | |

| فرمت ترجمه مقاله | pdf و ورد تایپ شده با قابلیت ویرایش |

| وضعیت ترجمه | انجام شده و آماده دانلود |

| کیفیت ترجمه | ویژه – طلایی ⭐️⭐️⭐️ |

| تعداد صفحات ترجمه تایپ شده با فرمت ورد با قابلیت ویرایش | 32 (3 صفحه رفرنس انگلیسی) صفحه با فونت 14 B Nazanin |

| ترجمه عناوین تصاویر و جداول | ترجمه شده است ✓ |

| ترجمه متون داخل تصاویر | ترجمه شده است ✓ |

| ترجمه متون داخل جداول | ترجمه شده است ✓ |

| ترجمه ضمیمه | ندارد ☓ |

| ترجمه پاورقی | ندارد ☓ |

| درج تصاویر در فایل ترجمه | درج شده است ✓ |

| درج جداول در فایل ترجمه | درج شده است ✓ |

| درج فرمولها و محاسبات در فایل ترجمه | به صورت عکس درج شده است ✓ |

| منابع داخل متن | ترجمه شده است ✓ |

| منابع انتهای متن | به صورت انگلیسی درج شده است ✓ |

| فهرست مطالب |

|

چکیده 1. مقدمه 2. کاربردهای واترمارکینگ دیجیتال برای پایگاههایدادهی رابطهای 3. انواع مختلف حمله 4. مسائل مرتبط با واترمارکینگ 5. دستهبندی تکنیکهای واترمارکینگ 6. تکنیکهای واترمارکینگ 6 .1 واترمارکینگ مبتنیبراعوجاج 6 .2 واترمارکینگ بدوناعوجاج 7. تکنیکهای واترمارکینگ عمومی در برابر خصوصی 8. تکنیکهای انگشتنگاری 9. مسائل احتمالاتی 10. نتیجهگیری |

| بخشی از ترجمه |

|

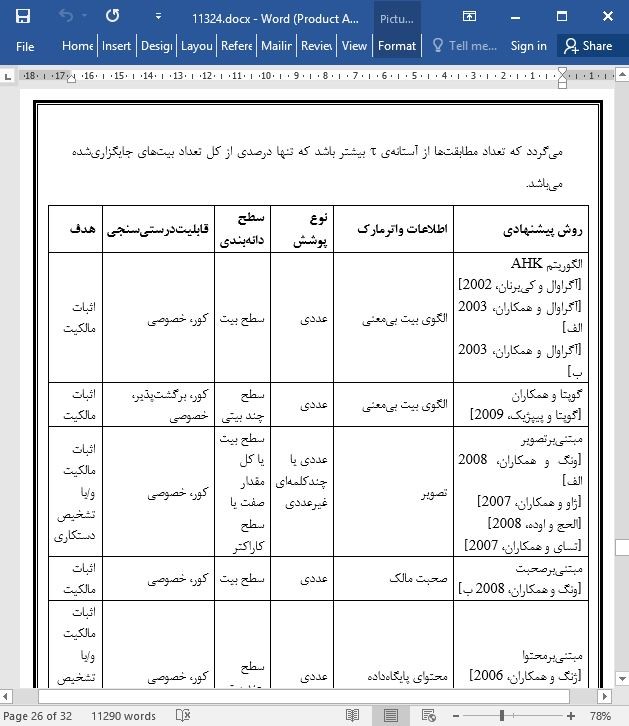

چکیده واترمارکینگ دیجیتال برای پایگاههایدادهی رابطهای بهعنوان راهحلی پیشنهادی بهمنظور حفظ حقچاپ، تشخیص دستکاری، ردیابی افراد خیانتکار و حفظ یکپارچگی دادههای رابطهای ظهور یافت. تکنیکهای واترمارکینگ بسیاری در کتبوآثار جهت پرداختن به این موارد ارائه شدهاست. در این مقاله جدیدترین پیشرفتهای انجام گرفته تا کنون را بررسی کرده و آنها را بر اساس هدف، نحوهی بیان واترمارک، نوع پوشش، سطح دانهبندی و قابلیتدرستیسنجی طبقهبندی مینماییم.

1. مقدمه موجی که اخیراً باعث رشد اینترنت گردید، موجب شد تا گسترهی وسیعی از خدمات تحتوب نظیر پایگاههایداده بهعنوان یک خدمت، مخازن و کتابخانههای دیجیتال، تجارت الکترونیک، سامانههای پشتیبانی تصمیم برخط و غیره ارائه شود. این کاربردها داراییهای دیجیتال از جمله تصاویر، ویدئوها، فایلهای صوتی، محتوای پایگاهداده و غیره را بهراحتی در دسترس عموم در سراسر دنیا قرار داده و سبب بهاشتراکگذاری، خرید و توزیع آنها یا دستیابی به اهداف بسیار دیگر شدهاست. این امر باعث گردیده تا محصولات دیجیتال با چالشهای جدی مانند تکثیر قاچاقی، توزیع غیرقانونی، ادعای مالکیت، جعل سند، سرقت و … روبهرو باشند. فناوری واترمارکینگ دیجیتال راهحلی مؤثر جهت رویارویی با این چالشهاست. منظور از واترمارک نوعی اطلاعات است که درون دادهی اصلی جایگزاری شده تا به کمک آن تشخیص دستکاری، مکانیابی، اثبات مالکیت، ردیابی افراد خیانتکار و غیره انجام گیرد.

10. نتیجهگیری در این مقاله جدیدترین پیشرفتهای انجام گرفته تا کنون در روشهای واترمارکینگ و انگشتنگاری برای پایگاههایدادهی رابطهای را بررسی کردیم. ما تمام تکنیکها را بر اساس 1- اینکه نشانهگذاری باعث ایجاد اعوجاج در دادهی اصلی میشود یا نه، 2- نوع پوششی که نشانه درون آن جایگزاری میشود و 3- نوع اطلاعات واترمارک طبقهبندی کردیم. اکثر تکنیکهای واترمارکینگ مبتنیبراعوجاج بهطور عمده حفظ مالکیت را مد نظر قرار میدهند؛ در حالیکه تکنیکهای واترمارکینگ بدوناعوجاج اغلب شکننده بوده و بهدنبال حفظ یکپارچگی اطلاعات پایگاهداده هستند. هر چند ما روشها را بر اساس اطلاعات واترمارکینگ مختلف طبقهبندی کردیم، بیشتر روشهای مبتنیبراعوجاج عددی از گامهای تقریباً مشابهی جهت شناسایی موقعیتهای بیت کاندید برای واترمارک استفاده میکنند. در آخر دیدیم که سودمندی پایگاهداده واترمارکشده و پرسوجوها همچنان مسئلهای باز برای پژوهشهای آتی بهشمار میرود. |

| بخشی از مقاله انگلیسی |

|

Abstract Digital watermarking for relational databases emerged as a candidate solution to provide copyright protection, tamper detection, traitor tracing, maintaining integrity of relational data. Many watermarking techniques have been proposed in the literature to address these purposes. In this paper, we survey the current state-of-theart and we classify them according to their intent, the way they express the watermark, the cover type, the granularity level, and their verifiability

1 Introduction The recent surge in the growth of the Internet results in offering of a wide range of web-based services, such as database as a service, digital repositories and libraries, e-commerce, online decision support system etc. These applications make the digital assets, such as digital images, video, audio, database content etc, easily accessible by ordinary people around the world for sharing, purchasing, distributing, or many other purposes. As a result of this, such digital products are facing serious challenges like piracy, illegal redistribution, ownership claiming, forgery, theft etc. Digital watermarking technology is an effective solution to meet such challenges. A watermark is considered to be some kind of information that is embedded into underlying data for tamper detection, localization, ownership proof, traitor tracing etc.

10 Conclusions In this paper we survey the current state-of-the-art of different watermarking and fingerprinting techniques for relational databases. We classify all the techniques based on (i) whether the technique introduces the distortion to underlying data, (ii) the type of the cover where mark is embedded, and (iii) the type of the watermark information. Most of the distortion-based watermarking techniques mainly aim at protecting the ownership, whereas distortion-free watermarking techniques mostly are fragile and aim at maintaining integrity of the database information. Although we classify the schemes based on different watermark information, most of the numerical distortion-based schemes follow almost similar steps to identify the candidate bit positions for the watermark. Finally, we observe that the usability of the watermarked database and queries still remains an open issue for future research. |

|

تصویری از مقاله ترجمه و تایپ شده در نرم افزار ورد |

|

|

| دانلود رایگان مقاله انگلیسی + خرید ترجمه فارسی | |

| عنوان فارسی مقاله: |

تکنیک های علامت گذاری برای پایگاه های داده رابطه ای : طبقه بندی و مقایسه |

| عنوان انگلیسی مقاله: |

Watermarking Techniques for Relational Databases: Survey, Classification and Comparison |

|

|

|