این مقاله انگلیسی ISI در نشریه ACM در 6 صفحه در سال 2015 منتشر شده و ترجمه آن 19 صفحه میباشد. کیفیت ترجمه این مقاله ویژه – طلایی

| دانلود رایگان مقاله انگلیسی + خرید ترجمه فارسی | |

| عنوان فارسی مقاله: |

تهدیدات امنیتی در حال ظهورو اقدامات متقابل در IOT |

| عنوان انگلیسی مقاله: |

Emerging Security Threats and Countermeasures in IoT |

|

|

|

| مشخصات مقاله انگلیسی | |

| فرمت مقاله انگلیسی | pdf و ورد تایپ شده با قابلیت ویرایش |

| سال انتشار مقاله | 2015 |

| تعداد صفحات مقاله انگلیسی | 6 صفحه با فرمت pdf |

| نوع مقاله | ISI |

| نوع ارائه مقاله | کنفرانس |

| رشته های مرتبط با این مقاله | مهندسی کامپیوتر، فناوری اطلاعات |

| گرایش های مرتبط با این مقاله | امنیت اطلاعات، شبکه های کامپیوتری، اینترنت و شبکه های گسترده |

| کلمات کلیدی | IoT، حریم خصوصی، احراز هویت، ارتباطات، امنیت |

| کلمات کلیدی انگلیسی | IoT – Security – Privacy – Communication – Authentication |

| ارائه شده از دانشگاه | گروه علوم کامپیوتر، دانشگاه ملی Chiao Tung ، تایوان |

| نویسندگان | Zhi-Kai Zhang، Michael Cheng Yi Cho، Shiuhpyng Shieh |

| شناسه دیجیتال – doi | https://doi.org/10.1145/2714576.2737091 |

| بیس | نیست ☓ |

| مدل مفهومی | ندارد ☓ |

| پرسشنامه | ندارد ☓ |

| متغیر | ندارد ☓ |

| رفرنس | دارای رفرنس در داخل متن و انتهای مقاله ✓ |

| کد محصول | 10737 |

| لینک مقاله در سایت مرجع | لینک این مقاله در سایت ACM |

| نشریه ACM |  |

| مشخصات و وضعیت ترجمه فارسی این مقاله | |

| فرمت ترجمه مقاله | pdf و ورد تایپ شده با قابلیت ویرایش |

| وضعیت ترجمه | انجام شده و آماده دانلود در فایل ورد و pdf |

| کیفیت ترجمه | طلایی ⭐️⭐️⭐️ |

| تعداد صفحات ترجمه تایپ شده با فرمت ورد با قابلیت ویرایش | 19 صفحه (1 صفحه رفرنس انگلیسی) با فونت 14 B Nazanin |

| ترجمه عناوین تصاویر و جداول | ترجمه شده است ✓ |

| ترجمه متون داخل تصاویر | ترجمه شده است ✓ |

| ترجمه متون داخل جداول | ترجمه شده است ✓ |

| درج تصاویر در فایل ترجمه | درج شده است ✓ |

| درج جداول در فایل ترجمه | درج شده است ✓ |

| منابع داخل متن | به صورت عدد درج شده است ✓ |

| منابع انتهای متن | به صورت انگلیسی درج شده است ✓ |

| فهرست مطالب |

|

چکیده |

| بخشی از ترجمه |

|

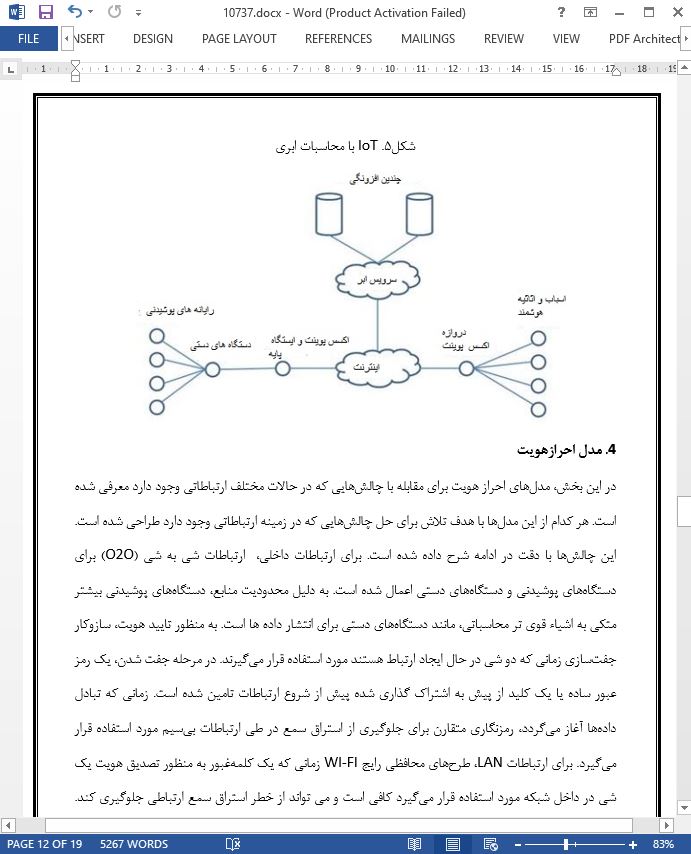

چکیده IoT(اینترنت اشیاء) سبب تنوع آینده اینترنت میشود، و توجهات زیادی را به خود جلب کرده است. هر چقدر که بیشتر و بیشتر گجتها (برای مثال اشیاء) به اینترنت متصل شده باشند، سبب میشود که حجم بالای دادههای تبادل شده به سطح بیسابقهای برسد. از آنجایی که اطلاعات حساس و خصوصی بین چیزها تبادل شده است، حفظ حریم خصوصی تبدیل به یک نگرانی اصلی در این بین شده است. در میان بسیاری از مهم، مقیاسپذیری، شفافیت، و قابلیتاطمینان به عنوان چالشهای جدیدی مطرح میشوند که سبب تفاوت اینترنت اشیاء از اینترنت معمولی میشود. در این مقاله، ما به حالتهای ارتباطاتی اینترنت اشیاء اشاره میکنیم و به بررسی تهدیدهایی که در مقیاس-بزرگ، غیرقابل اعتماد، و محیط محاسباتی فراگیر وجود دارد خواهیم پرداخت. برای مواجه با این چالشهای جدید، معماری امنیتی رایج مورد بازبینی قرار گرفته است. به طور خاص، طرحهای مختلف تصدیق هویت به منظور اطمینان از محرمانگی و یکپارچگی دادههای مبادله شده مورد ارزیابی قرار گرفته است. واژهکلی: امنیت

1- مقدمه اینترنت اشیاء (IoT) یک شبکه خودپیکربندی انطباقی و پیچیده است که از متصلسازی هویتهای منحصربهفردی با نام “اشیاء” به اینترنت از طریق پروتکلهای ارتباطی سازگار میپردازد. “اشیاء”، گاهی اوقات به دستگاهها یا اشیاءها بهطورتبادلپذیری گفته میشود که دارای قابلیتهای سنجش/ تحریک و برنامهنویسی بالقوه هستند. اطلاعات در مورد “اشیاء” را میتوان از هر جایی، در هر زمانی، و با هر وسیلهای جمعآوری کرد. IoT توجهات بسیاری را از نظر رونق اقتصادی ایجاد شده توسط فناوری [1] به خود جلب کرده است. یکی از فرصتهای اقتصادی بر اساس دادهای است که “اشیاء” بر روی اینترنت به اشتراک میگذارند. دادههای به اشتراک گذاشته شده به شکل پردازش شده تبدیل به اطلاعاتی میشوند که بهعنوان ورودی برای سایر “اشیاء” یا به عنوان گزارشی برای مطالعه توسط انسان مورد استفاده قرار میگیرد [2]. با توجه به دادههایی که از طریق یک رسانه شبکه، با نام اینترنت، به اشتراک گذاشته شده است، محافظت از اطلاعات به اشتراک گذاشته برای ما اهمیت پیدا میکند زیرا ممکن است شامل اطلاعات حساس و خصوصی [3] باشد. با رشد فنآوری در حوزه دادههای حجیم، تهدید شدیدتر میشود زیرا مهاجمین ممکن است به اطلاعات خصوصی از طریق دادههای خامی که توسط اشیاء به بیرون درز پیدا کرده دسترسی پیدا کنند. بنابراین، حفظ حریم خصوصی یک مساله حیاتی است که در این مقاله به آن اشاره شده است.

5- نتیجهگیری در این مقاله، تهدیدات امنیتی در حال ظهور و راههای مقابله با آنها در تحقیقات انجام شده در حوزه اینترنت اشیاء مورد بررسی قرار گرفت. در عمل، چالشهایی که برای تبادل اطلاعات حساس و خصوص بین اشیاء در حال حرکت و اشیاء در خانهها/ سازمانها وجود دارد مورد ارزیابی قرار گرفت. نامگذاری، شناسایی، مدیریت، و تصدیق هویت اشیاء در اینترنت اشیاء اصلی ترین مسائل در حوزه امنیت ارتباطاتی و بازیابی دادهها می باشد. بر اساس حالتهای مختلف امنیتی در اینترنت اشیاء، ما چند مورد از طرحهای تصدیق هویت احتمالی که قابل اجرا هستند را برشماردیم. امیدواریم که این تلاش سبب ایجاد انگیزه برای کارهای بیشتری در زمینه مقابله با نگرانیهای امنیتی در استقرار اینترنت اشیاء شود. |

| بخشی از مقاله انگلیسی |

|

Abstract IoT (Internet of Things) diversifies the future Internet, and has drawn much attention. As more and more gadgets (i.e. Things) connected to the Internet, the huge amount of data exchanged has reached an unprecedented level. As sensitive and private information exchanged between things, privacy becomes a major concern. Among many important issues, scalability, transparency, and reliability are considered as new challenges that differentiate IoT from the conventional Internet. In this paper, we enumerate the IoT communication scenarios and investigate the threats to the large-scale, unreliable, pervasive computing environment. To cope with these new challenges, the conventional security architecture will be revisited. In particular, various authentication schemes will be evaluated to ensure the confidentiality and integrity of the exchanged data.

1- INTRODUCTION Internet of Thing (IoT) is a self-configuring and adaptive complex network that interconnects uniquely identifiable “Things” to the Internet through the use of interoperable communication protocols. The “Things”, sometimes referred to as devices or objects interchangeably, have sensing/actuation and potential programmability capability. Information about the “Thing” can be collected from anywhere, at anytime, by anything. IoT attracts much attention as the economic prosperity generated by the technology [1]. One of the economic opportunities is based on the data that the “Things” on the Internet shared. The shared data is processed into information as the input for other “Things” or as reports for human to read [2]. Given the data that has been shared over a network medium, namely the Internet, it is important to protect the shared data as it may contain sensitive and private information [3]. With the growth of the technology on Big Data, the threat is severer since the attacker may obtain private information through the raw data leaked by the compromised objects. Thus, privacy preservation becomes a critical issue to address.

5- CONCLUSION In this paper, emerging security threats and countermeasures in IoT are investigated. In particular, challenges to sensitive and private information exchanged between travelling objects and objects at home/organization are evaluated. Naming, identity management, and authentication of IoT objects are the key issues for secure communication and data retrieval. Based on various communication scenarios in IoT, we enumerated a few potential authentication schemes that are applicable. Hopefully this attempt can motivate more future work to cope with security concerns in the deployment of IoT. |

|

تصویری از مقاله ترجمه و تایپ شده در نرم افزار ورد |

|

|

| دانلود رایگان مقاله انگلیسی + خرید ترجمه فارسی | |

| عنوان فارسی مقاله: |

تهدیدات امنیتی در حال ظهورو اقدامات متقابل در IOT |

| عنوان انگلیسی مقاله: |

Emerging Security Threats and Countermeasures in IoT |

|

|

|